필리핀의 SSS 사기, 정치적 연결을 가진 캄보디아 사기 조직으로 추적됨

SSS scam in PH traced to politically-connected Cambodian scam compound

Rappler

Lian Buan

EN

2026-04-10 20:00

Translated

이 시스템은 정교하고 정치적으로 연결되어 있으며, 노출되고 추적된 후에도 혁신할 수 있는 능력이 있습니다.

이것은 오류가 있을 수 있는 AI 생성 요약입니다. 전체 기사는 항상 원본을 참고하시기 바랍니다.

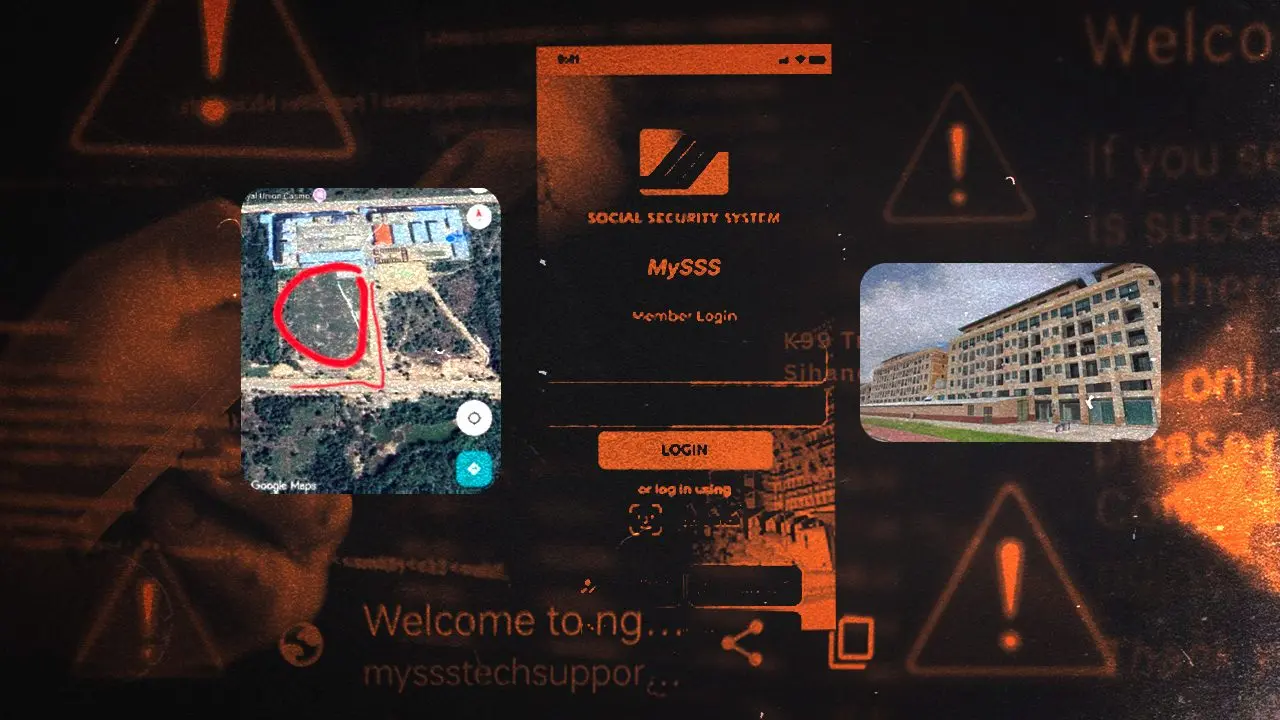

사기. '미끼' SSS 앱과 캄보디아의 K99 화합물의 합성 이미지입니다.

InfoBlox 및 Chuang Lua Dao 보고서 제공

68세의 은퇴자 알버트는 2025년 8월 14일 정오에 전화를 받았습니다. 그는 SSS(사회보장서비스)에서 지불 참조 번호(PRN)가 필요했지만 앱에 로그인하기가 어려웠기 때문에 전화가 정확한 시간에 왔습니다.

발신자는 그의 전체 이름, SSS 번호, 주소를 알고 있었고 업데이트된 SSS 앱을 다운로드하는 것을 도와주겠다고 제안했습니다. 도움은 Viber를 통해 제공된 링크를 클릭하고 매우 긴 설치 프로세스를 따르는 형태로 제공되었습니다.

1시간 반 만에 그의 안드로이드 폰에 연결된 3개의 은행 계좌와 2개의 현금 지갑이 모두 도용되었습니다. 평생 저축금 100만 페소 이상이 사라졌습니다.

"아버지는 처음 몇 개월 동안 우울해하셨어요"라고 알버트의 딸 조벨 가르시아가 래플러에 말했습니다.

이 사기는 안드로이드 악성소프트웨어를 통해 배포되는 뱅킹 트로이목마이며, 미국 기반 사이버보안 회사 InfoBlox와 베트남 사이버 안전 비영리단체 Chong Lua Dao의 첫 번째 보고서에 따라 캄보디아의 사기 조직으로 추적되었습니다.

"우리는 캄보디아의 K99 트리움프 시티 화합물을 포함한 여러 위치에서 운영될 가능성이 있는 안드로이드 뱅킹 트로이목마를 발견했습니다"라고 보고서는 말합니다.

이것은 특정 유형의 악성소프트웨어를 사기 조직의 물리적 위치에 연결하는 강력한 증거가 발견된 첫 번째 경우이며, 이는 조직에서 탈출하여 결정적인 증거를 가져간 인신매매 피해자들 덕분에 가능했습니다.

팀은 "정교한 악성소프트웨어 서비스(MaaS)"를 발견했으며, 이는 사이버범죄자들에게 판매되는 고급 악성 도구입니다. MaaS 제공자들은 본질적으로 최고 수준의 도구를 구축하고 그것을 저숙련 범죄자들에게 수수료로 제공합니다. 간단히 말해서, 범죄자들이 정교한 범죄를 저지르기 쉽게 만듭니다.

이 특정 MaaS는 "메콩 지역의 여러 사기 센터를 지원하는 미지의 중국어 사용 MaaS 관리자에 의해 운영될 가능성이 높으며, 강제 노동이 보도된 곳이며, 악성소프트웨어를 배포하고 사기를 운영하는 데 사용된다"고 보고서에 따르면 말합니다.

피해자들은 주로 필리핀, 태국, 인도네시아, 베트남 출신이며, 아프리카와 라틴 아메리카로 확산되고 있다고 보고서는 말합니다.

돼지 도축 사기와 달리, 범죄자들이 피해자와의 관계를 조성하는 데 시간을 투자하고 피해자들이 실제로 돈을 보내는 곳에서, 이 악성소프트웨어는 몇 시간과 의심하지 않는 피해자가 링크를 클릭하는 것만 필요합니다.

작동 방식은 다음과 같습니다.

팀은 K99 화합물 내부의 한 워크스테이션의 화면 녹화를 가지고 있으며, "피해자 대상 선택을 알리는 데 사용되는 상세한 개인 및 기업 데이터"를 보여줍니다. 그 데이터는 인터넷 암시장에서 구매할 수 있습니다. 이것을 소셜 엔지니어링이라고 하며, "맞춤형 스크립트"도 포함됩니다.

범죄자는 다양한 수단을 통해 피해자와 접촉하며, 목표는 피해자가 웹사이트 링크를 클릭하도록 하는 것입니다.

"루어 도메인"이라고 불리는 웹사이트는 합법적으로 보이며, 주로 SSS와 같은 정부 서비스 웹사이트를 사칭합니다.

2025년에 알버트가 피해를 입었을 때 400개의 루어 도메인이 피해자를 대상으로 등록되었습니다. "이 보고서는 이러한 도메인이 규모와 탄력성을 위해 설계된 조정되고 중앙에서 관리되는 작업의 일부임을 나타내는 증거를 제시합니다"라고 보고서는 말합니다.

피해자가 루어 웹사이트에 접속하면 가짜 업데이트된 SSS 앱과 같은 앱을 설치하도록 요청받습니다. 그 "앱"이 안드로이드 폰에 설치되기 시작하면 범죄자는 피해자의 기기에 원격으로 접근할 수 있습니다.

원격 접근이 확보되면 악성소프트웨어는 텍스트와 전화를 가로챌 수 있으며, 이것이 그들이 은행에 접근하고 입금을 비울 수 있는 방법입니다.

페이스북에 경험을 게시한 일부 필리핀인들은 얼굴 인식과 같은 생체 데이터를 입력하도록 강요받았습니다.

"그 후 얼굴 인식 데이터는 피해자의 온라인 뱅킹 애플리케이션에 인증하는 데 사용되며, 은행의 SMS OTP 코드를 가로챔으로써 운영자는 피해자의 은행 계좌에 완전히 접근할 수 있으며 자금을 원하는 곳 어디든 전송할 수 있습니다"라고 보고서는 말합니다.

알버트는 얼굴 인식을 하지 않았다고 그의 딸이 말했습니다.

알버트는 필리핀어를 구사하는 사기꾼과 대화했으며, 가짜 앱을 설치하는 방법을 안내했고 오래 걸릴 것이라고 경고했습니다. "인내심을 가지세요"라고 사기꾼이 알버트에게 말했으며, 그의 선서장에 따릅니다.

이는 알버트의 폰을 실질적으로 사용 불가능하게 만들었고, 그를 전화하려던 딸에게도 그러했습니다. 그녀는 아버지에게 연락할 수 없었기 때문에 조벨은 그의 집에 가서 폰을 끌 수도 없고 스크린샷을 찍을 수도 없다는 것을 발견했습니다.

"SIM 카드를 제거하기로 결정했습니다. SIM 카드가 제거된 후에야 SSS 앱 설치가 중단되었습니다"라고 알버트는 그의 선서장에서 말했습니다.

불행하게도 알버트의 경우처럼 생체 인식이 이 사기를 실행하는 데 반드시 필요하지는 않습니다. "생체 인식은 앱 보안을 위한 선택사항입니다. 모든 기관이 이를 사용하지는 않습니다"라고 보고서에서 일한 InfoBlox의 아시아 선임 위협 연구원 존 보이치크가 래플러에 말했습니다.

필리핀은 이제 SIM 카드 소유자가 모두 정부에 등록해야 하는 SIM 등록법을 갖고 있습니다. 이것은 사이버 범죄를 단속하는 방법으로 브랜드되었지만, 알버트의 사기꾼이 사용한 SIM 카드는 다른 이름으로 등록되었습니다.

SIM 카드 등록의 얼굴 인식은 "흐릿했습니다"라고 조벨이 국가수사청(NBI)이 그녀에게 말한 것을 중계했습니다. NBI가 이 시점에서 아는 것은 "전화가 다른 아시아 국가에서 왔지만 필리핀 번호를 사용했습니다 — VPN을 사용했을 수 있습니다"라고 조벨에 따르면 말합니다.

알버트의 사기꾼이 캄보디아 화합물에서 전화했을 가능성이 높습니다. 왜냐하면 조벨은 범죄자들이 아버지에게 제공한 URL을 기록할 수 있었기 때문입니다. 그 다음 URL을 보이치크에게 제공했고, 그는 이것이 실제로 그들이 추적한 도메인 중 하나임을 확인했습니다.

우리는 경고로서 필리핀인들을 대상으로 하는 여러 웹사이트와 함께 게시하고 있습니다. 이러한 웹사이트는 e-gov와 같은 정부 서비스 및 필리핀 항공과 같은 민간 서비스를 사칭합니다. 절대 이러한 링크를 클릭하지 마세요. 이것들은 가능한 수천 개의 가짜 URL 중 몇 개일 뿐입니다.

이 특정 뱅킹 트로이목마는 안드로이드 전용으로만 작동하지만 "Apple 앱 스토어의 더 엄격한 보안 프로토콜 때문일 가능성이 높습니다"라고 보이치크에 따르면, iOS나 아이폰에 배포된 악성소프트웨어도 있을 가능성이 있습니다.

"우리는 MaaS 공급업체뿐만 아니라 이 지역의 사기 네트워크를 지원하는 다른 서비스 제공업체의 증가하는 수를 식별했습니다. 그들은 동남아시아의 다양한 불법 온라인 시장에서 공개적으로 광고되기도 하지만, 안드로이드 기기는 확실히 이 모바일 악성소프트웨어 생태계 내에서 가장 자주 대상이 되는 운영 체제입니다"라고 보이치크는 말했습니다.

세계 곳곳의 사기 화합물, 특히 동남아시아에서 노출되고, 습격당하고, 수년에 걸쳐 폐쇄되었습니다. "하지만 특정 악성소프트웨어를 악명 높은 화합물과 연결하는 것은 지금까지 어려웠습니다"라고 보고서는 말합니다.

"이 보고서는 K99 화합물에 억류되어 사이버 범죄에 참여하도록 강요받은 사람들로부터 직접 얻은 작업에 대한 세부 사항을 포함합니다"라고 보고서는 말합니다.

이는 이 피해자들이 통화나 메시지로 대화한 사기꾼도 인신매매의 피해자일 가능성을 시사합니다. 하지만 그들은 또한 자발적인 사기꾼일 수 있습니다.

"지금 추측만 할 수 있지만, 인신매매와 강제 노동이 수년 동안 사기 산업 내에서 광범위했다는 것은 분명합니다. 필리핀 국민은 기만적인 모집 관행으로 인해 자주 유혹을 받았으며, 특히 메콩 지역에서 피해를 입었습니다"라고 보이치크는 말했습니다.

K99 화합물에 인신매매된 사람들로부터 얻은 증언과 증거를 통해 팀은 "우리가 추적하는 도메인과 화합물과 관련된 활동 사이의 연결을 뒷받침하는 직접 증거"를 발견했습니다.

K99 화합물은 캄보디아의 시아누크빌에 위치하며, 사기 센터로 악명 높습니다. 캄보디아는 200개의 사기 센터를 폐쇄했다고 말했지만, 팀은 "인권 단체 및 다른 출처의 최근 보고서는 K99 트리움프 시티가 캄보디아 정부의 지속적인 단속에도 불구하고 계속 활동 중임을 시사합니다"라고 말합니다.

K99 화합물(또는 더 공식적으로 'K99 트리움프 시티'로 알려진)은 캄보디아의 K99 그룹이 소유하고 있으며, 회장은 재벌 리디 락스메이(일명 셰 리구앙)입니다. 리디 락스메이는 "캄보디아에서 가장 부유한 사람 중 한 명인 상원의원 콕 안의 확대 가족 구성원이며, 사이버 기반 사기 및 자금 세탁과 관련하여 태국 당국에 의해 수배 중인 것으로 보도되었습니다"라고 보고서는 말합니다.

미국 의회에 도입된 법안은 "미국인에 대한 대규모 온라인 사기 작업을 지속하는 초국가 범죄 신디케이트를 해체하고 폐쇄하기 위해" 리디 락스메이와 콕 안 모두를 법안이 적용되는 해외 사람 및 단체 중 하나로 이름을 지었습니다.

"이 지역과 관련된 행위자들의 집중은 높은 중앙 집중식 생태계를 가리키고 있으며, 상대적으로 적은 수의 정치적으로 연결된 내부자들이 초국가 범죄 집단을 위한 접근, 보호 및 운영 연속성을 가능하게 하는 핵심 촉진자 역할을 합니다"라고 보고서는 말합니다.

조벨은 아버지가 한 노년층 그룹이 그들을 당국과 연결하는 것을 도와줄 때 우울증에서 회복했다고 말했습니다. "우리의 사건은 여전히 CICC(사이버범죄 수사 및 조정 센터)와 함께 열려 있으며, 그들은 여전히 자금이 어디로 갔는지 추적하고 있습니다"라고 조벨은 말했습니다.

돈이 이미 인출되었다면 회복하기가 어려울 것이라고 들었습니다. 지금까지 가족은 BDO에서 250,000페소를 회복할 수 있었습니다.

"네, 쫓기가 어렵습니다. 많은 시간, 인내심, 노력이 필요합니다. 네, 우리에게 배정된 당국은 도움이 됩니다. 진행이 조금 오래 걸릴 뿐이다. 요즘 사기가 정말 많아서 다른 사람들도 많이 처리하고 있기 때문입니다. 하지만 여전히 진행 중이며, 따라서 우리는 감사합니다"라고 조벨은 말했습니다.

이 사기는 여기서 끝나지 않을 것이며, "가까운 미래에 그들이 전환하고 더 많이 설정하는 것을 볼 가능성이 있습니다"라고 보이치크는 말했습니다.

악성소프트웨어는 보이치크에 따르면 "시간이 지남에 따라 진화했으며, 새로운 보안 조치에 적응하고 회피하는 방법을 찾았습니다. 많은 국가의 조직들이 따라잡기 위해 고군분투하는 것은 놀라운 일이 아닙니다."

"은행 및 기타 금융 기관이 그러한 위협에 신속하게 대응하는 것이 시급하지만, 아시아 범죄 네트워크는 매우 민첩하고 혁신적이며 점점 더 능력이 있어서 새로운 기술을 빠르게 통합하여 그들이 사용 가능하게 함으로써 방해 노력을 단계적으로 앞서 있습니다"라고 보이치크는 말했습니다.

조벨은 가족이 이제 "알 수 없는 번호의 전화에 답하는 것에 대해 편집증적"이 되었다고 말했습니다.

당신도 그래야 합니다. – Rappler.com

이것이 당신을 어떻게 느끼게 합니까?

사기. '미끼' SSS 앱과 캄보디아의 K99 화합물의 합성 이미지입니다.

InfoBlox 및 Chuang Lua Dao 보고서 제공

68세의 은퇴자 알버트는 2025년 8월 14일 정오에 전화를 받았습니다. 그는 SSS(사회보장서비스)에서 지불 참조 번호(PRN)가 필요했지만 앱에 로그인하기가 어려웠기 때문에 전화가 정확한 시간에 왔습니다.

발신자는 그의 전체 이름, SSS 번호, 주소를 알고 있었고 업데이트된 SSS 앱을 다운로드하는 것을 도와주겠다고 제안했습니다. 도움은 Viber를 통해 제공된 링크를 클릭하고 매우 긴 설치 프로세스를 따르는 형태로 제공되었습니다.

1시간 반 만에 그의 안드로이드 폰에 연결된 3개의 은행 계좌와 2개의 현금 지갑이 모두 도용되었습니다. 평생 저축금 100만 페소 이상이 사라졌습니다.

"아버지는 처음 몇 개월 동안 우울해하셨어요"라고 알버트의 딸 조벨 가르시아가 래플러에 말했습니다.

이 사기는 안드로이드 악성소프트웨어를 통해 배포되는 뱅킹 트로이목마이며, 미국 기반 사이버보안 회사 InfoBlox와 베트남 사이버 안전 비영리단체 Chong Lua Dao의 첫 번째 보고서에 따라 캄보디아의 사기 조직으로 추적되었습니다.

"우리는 캄보디아의 K99 트리움프 시티 화합물을 포함한 여러 위치에서 운영될 가능성이 있는 안드로이드 뱅킹 트로이목마를 발견했습니다"라고 보고서는 말합니다.

이것은 특정 유형의 악성소프트웨어를 사기 조직의 물리적 위치에 연결하는 강력한 증거가 발견된 첫 번째 경우이며, 이는 조직에서 탈출하여 결정적인 증거를 가져간 인신매매 피해자들 덕분에 가능했습니다.

팀은 "정교한 악성소프트웨어 서비스(MaaS)"를 발견했으며, 이는 사이버범죄자들에게 판매되는 고급 악성 도구입니다. MaaS 제공자들은 본질적으로 최고 수준의 도구를 구축하고 그것을 저숙련 범죄자들에게 수수료로 제공합니다. 간단히 말해서, 범죄자들이 정교한 범죄를 저지르기 쉽게 만듭니다.

이 특정 MaaS는 "메콩 지역의 여러 사기 센터를 지원하는 미지의 중국어 사용 MaaS 관리자에 의해 운영될 가능성이 높으며, 강제 노동이 보도된 곳이며, 악성소프트웨어를 배포하고 사기를 운영하는 데 사용된다"고 보고서에 따르면 말합니다.

피해자들은 주로 필리핀, 태국, 인도네시아, 베트남 출신이며, 아프리카와 라틴 아메리카로 확산되고 있다고 보고서는 말합니다.

돼지 도축 사기와 달리, 범죄자들이 피해자와의 관계를 조성하는 데 시간을 투자하고 피해자들이 실제로 돈을 보내는 곳에서, 이 악성소프트웨어는 몇 시간과 의심하지 않는 피해자가 링크를 클릭하는 것만 필요합니다.

작동 방식은 다음과 같습니다.

팀은 K99 화합물 내부의 한 워크스테이션의 화면 녹화를 가지고 있으며, "피해자 대상 선택을 알리는 데 사용되는 상세한 개인 및 기업 데이터"를 보여줍니다. 그 데이터는 인터넷 암시장에서 구매할 수 있습니다. 이것을 소셜 엔지니어링이라고 하며, "맞춤형 스크립트"도 포함됩니다.

범죄자는 다양한 수단을 통해 피해자와 접촉하며, 목표는 피해자가 웹사이트 링크를 클릭하도록 하는 것입니다.

"루어 도메인"이라고 불리는 웹사이트는 합법적으로 보이며, 주로 SSS와 같은 정부 서비스 웹사이트를 사칭합니다.

2025년에 알버트가 피해를 입었을 때 400개의 루어 도메인이 피해자를 대상으로 등록되었습니다. "이 보고서는 이러한 도메인이 규모와 탄력성을 위해 설계된 조정되고 중앙에서 관리되는 작업의 일부임을 나타내는 증거를 제시합니다"라고 보고서는 말합니다.

피해자가 루어 웹사이트에 접속하면 가짜 업데이트된 SSS 앱과 같은 앱을 설치하도록 요청받습니다. 그 "앱"이 안드로이드 폰에 설치되기 시작하면 범죄자는 피해자의 기기에 원격으로 접근할 수 있습니다.

원격 접근이 확보되면 악성소프트웨어는 텍스트와 전화를 가로챌 수 있으며, 이것이 그들이 은행에 접근하고 입금을 비울 수 있는 방법입니다.

페이스북에 경험을 게시한 일부 필리핀인들은 얼굴 인식과 같은 생체 데이터를 입력하도록 강요받았습니다.

"그 후 얼굴 인식 데이터는 피해자의 온라인 뱅킹 애플리케이션에 인증하는 데 사용되며, 은행의 SMS OTP 코드를 가로챔으로써 운영자는 피해자의 은행 계좌에 완전히 접근할 수 있으며 자금을 원하는 곳 어디든 전송할 수 있습니다"라고 보고서는 말합니다.

알버트는 얼굴 인식을 하지 않았다고 그의 딸이 말했습니다.

알버트는 필리핀어를 구사하는 사기꾼과 대화했으며, 가짜 앱을 설치하는 방법을 안내했고 오래 걸릴 것이라고 경고했습니다. "인내심을 가지세요"라고 사기꾼이 알버트에게 말했으며, 그의 선서장에 따릅니다.

이는 알버트의 폰을 실질적으로 사용 불가능하게 만들었고, 그를 전화하려던 딸에게도 그러했습니다. 그녀는 아버지에게 연락할 수 없었기 때문에 조벨은 그의 집에 가서 폰을 끌 수도 없고 스크린샷을 찍을 수도 없다는 것을 발견했습니다.

"SIM 카드를 제거하기로 결정했습니다. SIM 카드가 제거된 후에야 SSS 앱 설치가 중단되었습니다"라고 알버트는 그의 선서장에서 말했습니다.

불행하게도 알버트의 경우처럼 생체 인식이 이 사기를 실행하는 데 반드시 필요하지는 않습니다. "생체 인식은 앱 보안을 위한 선택사항입니다. 모든 기관이 이를 사용하지는 않습니다"라고 보고서에서 일한 InfoBlox의 아시아 선임 위협 연구원 존 보이치크가 래플러에 말했습니다.

필리핀은 이제 SIM 카드 소유자가 모두 정부에 등록해야 하는 SIM 등록법을 갖고 있습니다. 이것은 사이버 범죄를 단속하는 방법으로 브랜드되었지만, 알버트의 사기꾼이 사용한 SIM 카드는 다른 이름으로 등록되었습니다.

SIM 카드 등록의 얼굴 인식은 "흐릿했습니다"라고 조벨이 국가수사청(NBI)이 그녀에게 말한 것을 중계했습니다. NBI가 이 시점에서 아는 것은 "전화가 다른 아시아 국가에서 왔지만 필리핀 번호를 사용했습니다 — VPN을 사용했을 수 있습니다"라고 조벨에 따르면 말합니다.

알버트의 사기꾼이 캄보디아 화합물에서 전화했을 가능성이 높습니다. 왜냐하면 조벨은 범죄자들이 아버지에게 제공한 URL을 기록할 수 있었기 때문입니다. 그 다음 URL을 보이치크에게 제공했고, 그는 이것이 실제로 그들이 추적한 도메인 중 하나임을 확인했습니다.

우리는 경고로서 필리핀인들을 대상으로 하는 여러 웹사이트와 함께 게시하고 있습니다. 이러한 웹사이트는 e-gov와 같은 정부 서비스 및 필리핀 항공과 같은 민간 서비스를 사칭합니다. 절대 이러한 링크를 클릭하지 마세요. 이것들은 가능한 수천 개의 가짜 URL 중 몇 개일 뿐입니다.

이 특정 뱅킹 트로이목마는 안드로이드 전용으로만 작동하지만 "Apple 앱 스토어의 더 엄격한 보안 프로토콜 때문일 가능성이 높습니다"라고 보이치크에 따르면, iOS나 아이폰에 배포된 악성소프트웨어도 있을 가능성이 있습니다.

"우리는 MaaS 공급업체뿐만 아니라 이 지역의 사기 네트워크를 지원하는 다른 서비스 제공업체의 증가하는 수를 식별했습니다. 그들은 동남아시아의 다양한 불법 온라인 시장에서 공개적으로 광고되기도 하지만, 안드로이드 기기는 확실히 이 모바일 악성소프트웨어 생태계 내에서 가장 자주 대상이 되는 운영 체제입니다"라고 보이치크는 말했습니다.

세계 곳곳의 사기 화합물, 특히 동남아시아에서 노출되고, 습격당하고, 수년에 걸쳐 폐쇄되었습니다. "하지만 특정 악성소프트웨어를 악명 높은 화합물과 연결하는 것은 지금까지 어려웠습니다"라고 보고서는 말합니다.

"이 보고서는 K99 화합물에 억류되어 사이버 범죄에 참여하도록 강요받은 사람들로부터 직접 얻은 작업에 대한 세부 사항을 포함합니다"라고 보고서는 말합니다.

이는 이 피해자들이 통화나 메시지로 대화한 사기꾼도 인신매매의 피해자일 가능성을 시사합니다. 하지만 그들은 또한 자발적인 사기꾼일 수 있습니다.

"지금 추측만 할 수 있지만, 인신매매와 강제 노동이 수년 동안 사기 산업 내에서 광범위했다는 것은 분명합니다. 필리핀 국민은 기만적인 모집 관행으로 인해 자주 유혹을 받았으며, 특히 메콩 지역에서 피해를 입었습니다"라고 보이치크는 말했습니다.

K99 화합물에 인신매매된 사람들로부터 얻은 증언과 증거를 통해 팀은 "우리가 추적하는 도메인과 화합물과 관련된 활동 사이의 연결을 뒷받침하는 직접 증거"를 발견했습니다.

K99 화합물은 캄보디아의 시아누크빌에 위치하며, 사기 센터로 악명 높습니다. 캄보디아는 200개의 사기 센터를 폐쇄했다고 말했지만, 팀은 "인권 단체 및 다른 출처의 최근 보고서는 K99 트리움프 시티가 캄보디아 정부의 지속적인 단속에도 불구하고 계속 활동 중임을 시사합니다"라고 말합니다.

K99 화합물(또는 더 공식적으로 'K99 트리움프 시티'로 알려진)은 캄보디아의 K99 그룹이 소유하고 있으며, 회장은 재벌 리디 락스메이(일명 셰 리구앙)입니다. 리디 락스메이는 "캄보디아에서 가장 부유한 사람 중 한 명인 상원의원 콕 안의 확대 가족 구성원이며, 사이버 기반 사기 및 자금 세탁과 관련하여 태국 당국에 의해 수배 중인 것으로 보도되었습니다"라고 보고서는 말합니다.

미국 의회에 도입된 법안은 "미국인에 대한 대규모 온라인 사기 작업을 지속하는 초국가 범죄 신디케이트를 해체하고 폐쇄하기 위해" 리디 락스메이와 콕 안 모두를 법안이 적용되는 해외 사람 및 단체 중 하나로 이름을 지었습니다.

"이 지역과 관련된 행위자들의 집중은 높은 중앙 집중식 생태계를 가리키고 있으며, 상대적으로 적은 수의 정치적으로 연결된 내부자들이 초국가 범죄 집단을 위한 접근, 보호 및 운영 연속성을 가능하게 하는 핵심 촉진자 역할을 합니다"라고 보고서는 말합니다.

조벨은 아버지가 한 노년층 그룹이 그들을 당국과 연결하는 것을 도와줄 때 우울증에서 회복했다고 말했습니다. "우리의 사건은 여전히 CICC(사이버범죄 수사 및 조정 센터)와 함께 열려 있으며, 그들은 여전히 자금이 어디로 갔는지 추적하고 있습니다"라고 조벨은 말했습니다.

돈이 이미 인출되었다면 회복하기가 어려울 것이라고 들었습니다. 지금까지 가족은 BDO에서 250,000페소를 회복할 수 있었습니다.

"네, 쫓기가 어렵습니다. 많은 시간, 인내심, 노력이 필요합니다. 네, 우리에게 배정된 당국은 도움이 됩니다. 진행이 조금 오래 걸릴 뿐이다. 요즘 사기가 정말 많아서 다른 사람들도 많이 처리하고 있기 때문입니다. 하지만 여전히 진행 중이며, 따라서 우리는 감사합니다"라고 조벨은 말했습니다.

이 사기는 여기서 끝나지 않을 것이며, "가까운 미래에 그들이 전환하고 더 많이 설정하는 것을 볼 가능성이 있습니다"라고 보이치크는 말했습니다.

악성소프트웨어는 보이치크에 따르면 "시간이 지남에 따라 진화했으며, 새로운 보안 조치에 적응하고 회피하는 방법을 찾았습니다. 많은 국가의 조직들이 따라잡기 위해 고군분투하는 것은 놀라운 일이 아닙니다."

"은행 및 기타 금융 기관이 그러한 위협에 신속하게 대응하는 것이 시급하지만, 아시아 범죄 네트워크는 매우 민첩하고 혁신적이며 점점 더 능력이 있어서 새로운 기술을 빠르게 통합하여 그들이 사용 가능하게 함으로써 방해 노력을 단계적으로 앞서 있습니다"라고 보이치크는 말했습니다.

조벨은 가족이 이제 "알 수 없는 번호의 전화에 답하는 것에 대해 편집증적"이 되었다고 말했습니다.

당신도 그래야 합니다. – Rappler.com

이것이 당신을 어떻게 느끼게 합니까?

The system is sophisticated, politically-connected, and is able to innovate once exposed and pursued

This is AI generated summarization, which may have errors. For context, always refer to the full article.SCAM. Composite image of the 'lure' SSS app and the K99 compound in Cambodia.

Courtesy of the InfoBlox and Chuang Lua Dao report

Albert, a 68-year-old retiree, received a call noon on August 14, 2025. The call came at a perfect time because Albert needed a payment reference number (PRN) from his SSS (social security service) but he was having a challenging time logging on to his app.

The caller knew his full name, his SSS number, and his address, and offered to assist him in downloading a supposed updated SSS app. The assistance came in the form of him clicking a link provided over Viber, followed by a very long installation process.

In one-and-a-half hours, his three bank accounts and two cash wallets — all connected to his Android phone — were swiped. More than one million pesos in life savings gone.

“My dad was depressed for the first few months,” Albert’s daughter Jobelle Garcia told Rappler.

The scam is a banking trojan deployed through malware on Android, and it has been traced to scam compounds in Cambodia, according to a first-of-its-kind report by US-based cybersecurity firm InfoBlox, and Vietnamese cyber safety non-profit Chong Lua Dao.

“We uncovered an Android banking trojan that is likely operated from multiple locations, including the K99 Triumph City compound in Cambodia,” said the report.

This is the first time that strong evidence has been found to connect a specific type of malware to a physical location of a scam compound, and it was made possible by trafficked workers who escaped from the compound and took damning evidence with them.

The team found a “sophisticated malware-as-a-service (MaaS),” which is a high-end malicious tool sold to cybercriminals. MaaS providers essentially build a top-of-the-line tool and make that available to low-skilled criminals for a fee. To put it simply, it makes it easier for criminals to commit a sophisticated crime.

This particular MaaS is “likely attributed to an unknown Chinese-speaking MaaS administrator servicing multiple scam centers in the Mekong region, where forced labor has been reported, and which are used to distribute malware and operate scams,” according to the report.

The victims are mostly from the Philippines, Thailand, Indonesia and Vietnam, and seeping into Africa and Latin America, the report said.

Unlike pig-butchering scams, where criminals invest time to nurture a relationship with their victims, and where victims actually send their money, this malware needs only a few hours and an unsuspecting victim to click a link.

Here’s how it works.

The team has a screenrecording of one work station inside K99 compound, and it shows “detailed personal and corporate data used to inform victim targeting,” said the report, referring to data to help them choose and exploit their victims. That data can be bought in internet black markets. That’s called social engineering, which also includes “tailored scripts.”

The criminal then makes contact with a victim through different means, and the goal is for the victim to click a link to a website.

The website, called a “lure domain,” looks legitimate — spoofing mostly government services websites like SSS.

In 2025, which is when Albert was victimized, 400 lure domains were registered to target victims. “This report presents evidence indicating that these domains are part of a coordinated, centrally managed operation designed for scale and resilience,” said the report.

Once the victim is on the lure website, they are asked to install an app — like the pretend updated SSS app. Once that “app” starts to install on the Android phone, the criminals gain remote access to your device without your knowledge.

When that remote access is secured, the malware can intercept texts and phone calls, which is how they can access the banks and wipe out the deposits.

Some Filipinos who posted their experience on Facebook were made to input biometric data like facial recognition.

“Facial recognition data is then used to authenticate into the victim’s online banking application without their knowledge. By intercepting the bank’s SMS OTP code, the operator has full access to the victim’s bank accounts and can transfer funds wherever they wish,” said the report.

Albert did not do facial recognition, said his daughter.

Albert spoke with Filipino-speaking scammers who guided him on how to install the fake app, and who warned him that it would take long. “Be patient lang po,” the scammer told Albert, according to his affidavit.

That rendered Albert’s phone practically unusable to him, and to his daughter who was trying to call him. Because she could not reach her father by phone, Jobelle went to his home and discovered they could neither turn off the phone nor take a screenshot.

“Nag-decide kami na tanggalin ‘yung sim card. Noong matanggal ang sim card, doon lang natigil ‘yung SSS app installation,” said Albert in his affidavit. (We decided to remove the sim card, and that’s the only time the SSS app installation stopped.)

Unfortunately, like in Albert’s case, biometrics are not strictly required to run this scam. “Biometrics are optional for app security. Not all institutions will use it,” John Wojcik, an InfoBlox senior threat researcher for Asia who worked on the report, told Rappler.

The Philippines now has a sim registration law, where everyone who owns a sim card must register with the government. It was branded as a way to crack down on cyber crime, but the sim card that Albert’s scammer used was registered to a different name.

The facial recognition in the sim card registration was “blurry,” said Jobelle, relaying what the National Bureau of Investigation (NBI) told her. What the NBI knows at this point is “the call came from another Asian Country but used a Philippine number — might have used VPN,” according to Jobelle.

It’s highly possible that Albert’s scammer called from the Cambodian compound, because Jobelle was able to take note of the URL provided by the criminals to her father. I then provided the URL to Wojcik who confirmed it is indeed among the domains they tracked.

We are posting it here as a warning, along with several websites targeting Filipinos. These websites spoof government services like e-gov, and private services like Philippine Airlines. Make sure you do not ever click them. These are just a few of possibly thousand fake URLs.

While this specific banking trojan runs on Android only “likely due to more rigid security protocols [of Apple app store],” according to Wojcik, there is a possibility that there’s also malware deployed on iOS or iPhones.

“We’ve identified a growing number of MaaS vendors as well as other service providers supporting the scam networks in the region. They are increasingly easy to find, often adverising out in the open on various illicit online market places in Southeast Asia, although Android devices certainly represent the operating system targeted most frequently within this mobile malware ecosystem,” said Wojcik.

Scam compounds all over the world, but more particularly in Southeast Asia, had been exposed, raided, and shut through the years. “But connecting specific malware to the notorious compounds has been elusive … until now,” the report said.

“This report includes details of the operation, obtained directly from people who were held captive in the K99 compound and forced to participate in cybercrime,” said the report.

This points to a possibility that the scammer these victims have spoken with, either by call or message, could be victims of trafficking, too. But they could also be willing scammers.

”While we’re only able to speculate at this point, it’s clear that human trafficking and forced labor has been widespread within the scam industry for years. Philippine nationals have frequently been lured by deceptive recruitment practices and victimized, particularly in the Mekong region,” Wojcik said.

Through the testimonies and evidence obtained from those trafficked into the K99 compound in Cambodia, the team found “direct evidence supporting a link between the domains we are tracking to activity associated with the compound.”

The K99 compound is located in Sihanoukville, Cambodia, which is notorious for scam centers. While Cambodia has said it has shut down 200 scam centers, the team said “recent reports from rights groups and other sources suggest that K99 Triumph City remains active despite the Cambodian government’s ongoing crackdown.”

The K99 compound (or more formally known as ‘K99 Triumph City’) is owned by Cambodia’s K99 group, whose chairman is tycoon Rithy Raksmei (aka Xie Liguang), according to the report. Rithy Raksmei is “an extended family member of one of Cambodia’s wealthiest men, Senator Kok An, who has been identified in reporting as being wanted by Thai authorities in connection with cyber-enabled fraud and money laundering,” said the report.

A bill introduced in the US Congress to “dismantle and shut down transnational criminal syndicates perpetuating mass online scam operations against Americans” names both Rithy Raksmei and Kok An as among the foreign people and entities covered by the bill.

“The concentration of actors tied to this area points to a highly centralized ecosystem, where a relatively small circle of politically connected insiders serve as key facilitators enabling access, protection, and operational continuity for transnational criminal groups,” said the report.

Jobelle said her father recovered from depression when a senior citizens group helped connect them to authorities. “Our case is still open with CICC [Cybercrime Investigation and Coordinating Center] as they are still tracking where the funds went,” Jobelle said.

They were told that it would be difficult to recover the money if it’s been withdrawn. So far, the family has been able to recover P250,000 from BDO.

“Yes mahirap maghabol. Needs a lot of time, patience and effort. Yes, the authorities assigned to us are helpful. Medyo matagal lang talaga progress kasi sobrang daming scam ngayon, kaya madami din silang ibang taong inaasikaso. But still may progress and so we are thankful,” said Jobelle.

(Yes, it’s hard to run after them. Needs a lot of time, patience and effort. Yes, the authorities assigned to us are helpful. Progress just takes a while because there are so many scams today, so they are also busy. But still there is progress, and so we are thankful.)

The scam won’t end here, and “it’s likely we’ll see them pivot and spin up more in the near future,” said Wojcik.

The malware, according to Wojcik, “has also evolved over time, finding ways to adapt to and circumvent new security measures. It’s no surprise organizations in many countries are struggling to keep up.”

“While it’s urgent for banks and other financial institutions to respond quickly to such threats, Asian criminal networks are highly agile, innovative, and increasingly capable, rapidly integrating the new technologies made available to them in order to stay steps ahead of efforts to disrupt them,” Wojcik said.

Jobelle said the family has now become “paranoid to answer calls from unknown numbers.”

You should be, too. – Rappler.com

How does this make you feel?